VPC Peering

- AWS 내부적으로 2개의 VPC간 1:1 통신 연결

- 리전 별 테스트용 VPC 직접 생성해서 테스트

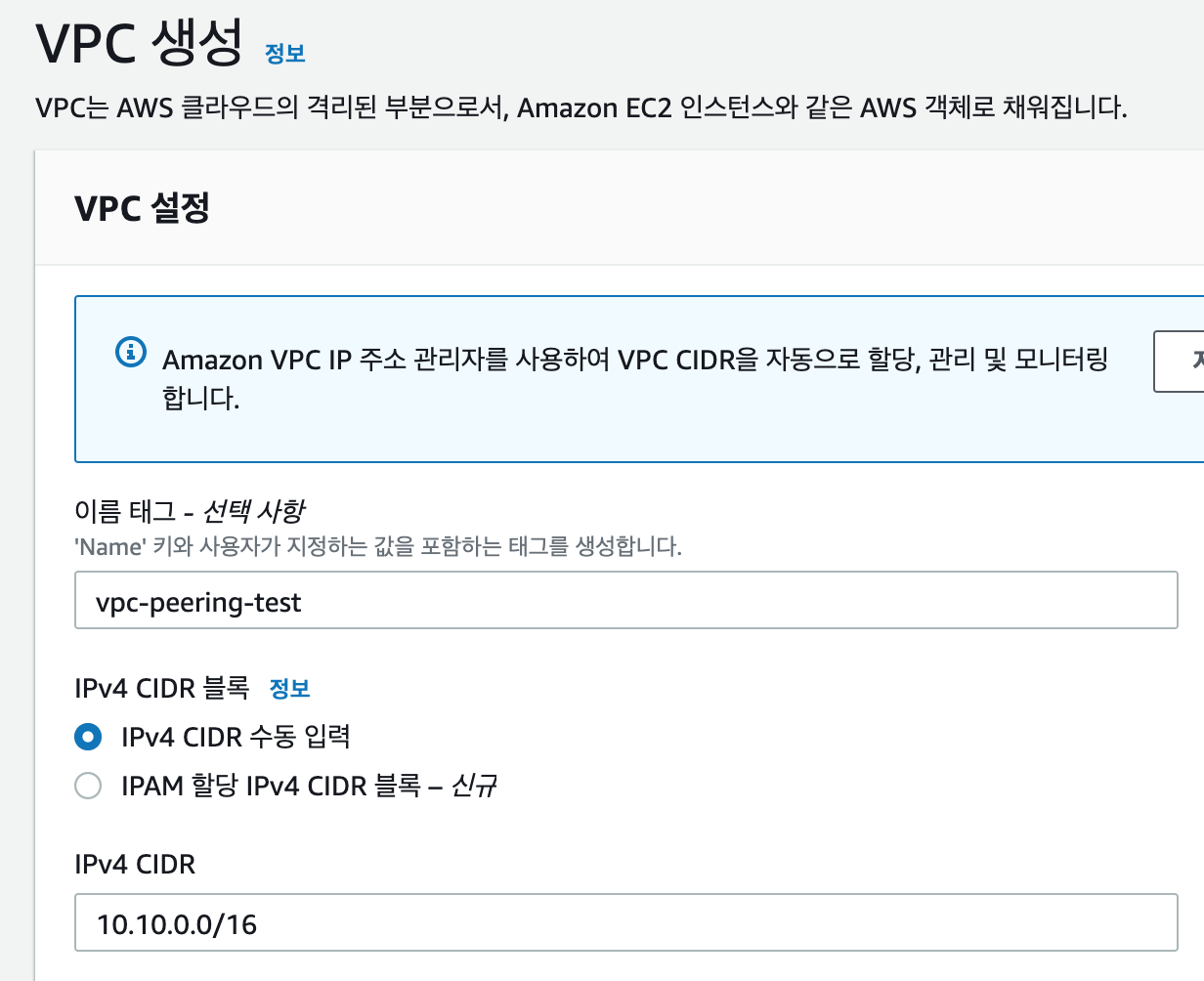

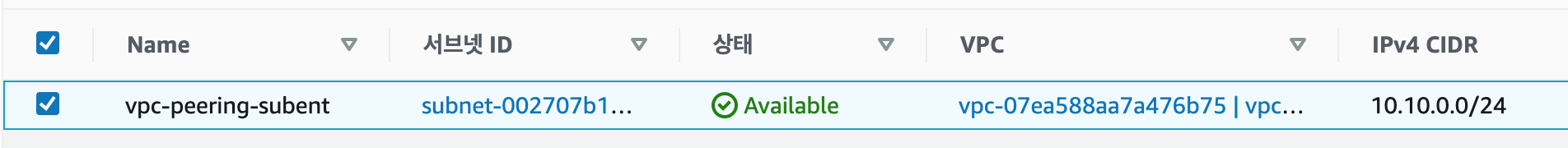

1. '서울' 리전 VPC 및 서브넷(1개) 생성

- IP대역: 10.10.0.0/16

- EC2 생성해서 접속 테스트를 위해 Public서브넷 구성(라우팅 테이블 IGW 연결)

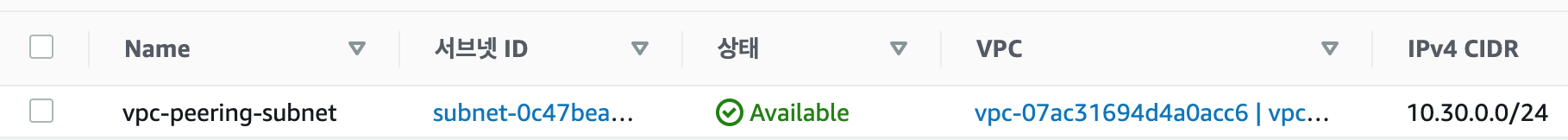

2. '오하이오'(미국 동부) 리전 VPC 및 서브넷(1개) 생성

- IP대역: 10.30.0.0/16

- EC2 생성해서 접속 테스트를 위해 Public서브넷 구성(라우팅 테이블 IGW 연결)

3. VPC Peering 연결 설정

- 오하이오 리전 VPC -> 서울VPC 연결 설정

- 오하이오 리전 'VPC > 피어링 연결' 메뉴에서 피어링 생성 클릭

- '이름' 및 로컬 'VPC' 선택, 다른 VPC에 서울 리전에서 생성한 VPC ID 입력

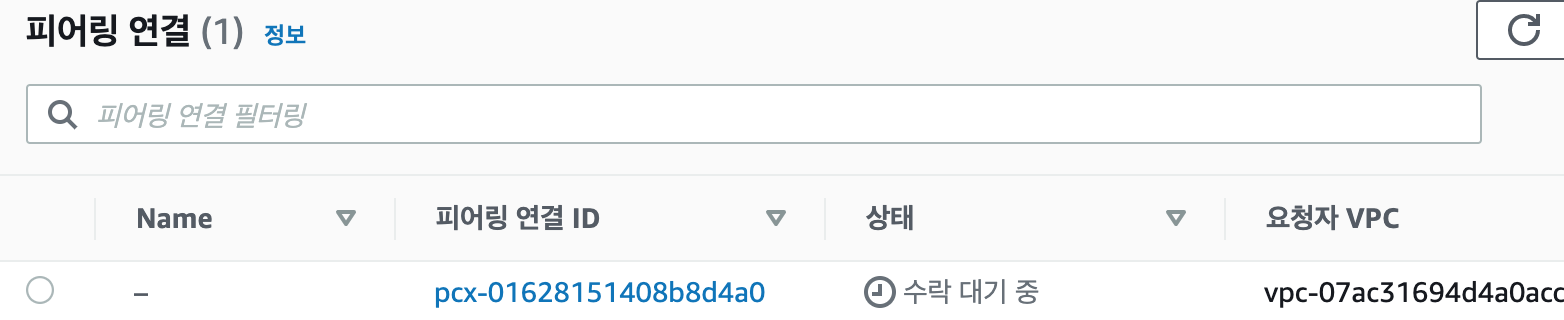

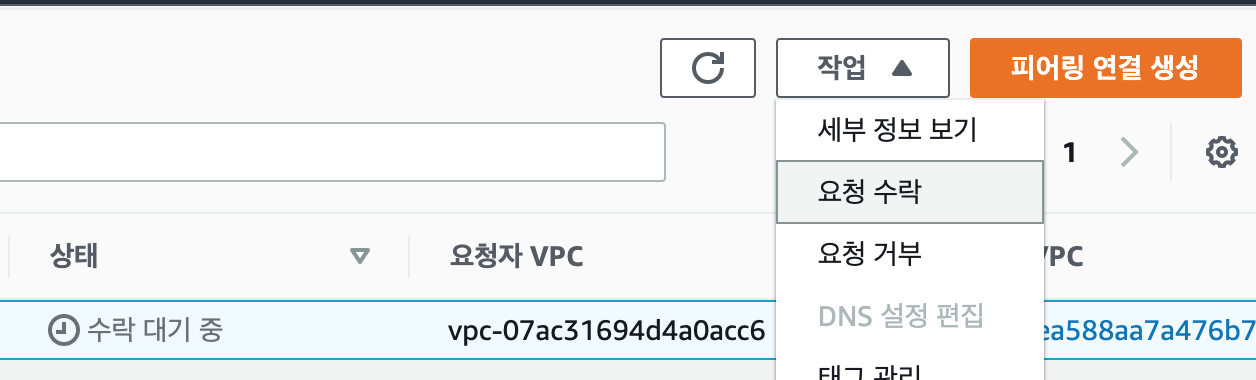

4. VPC Peering 승인

- 서울 리전으로 이동, 'VPC > 피어링 연결' 메뉴에서 '수락 대기 중'인 연결 요청 확인

- 요청 수락

5. Routing Table 설정

- 오하이오 리전의 VPC 라우팅 테이블에 서울 리전의 IP대역(10.10.0.0/16)에 방금 등록한 '피어링 연결'(pcx-xxx)을 대상으로 등록

- 서울 리전의 VPC 라우팅 테이블에 오하이오 리전의 IP대역(10.30.0.0/16)에 방금 등록한 '피어링 연결'(pcx-xxx)을 대상으로 등록

6. EC2 테스트

(1) 오하이오 리전에 기본 EC2 생성(위에서 생성한 VPC 및 서브넷 선택하면 '10.30.x.x' privateIp로 생성됨)

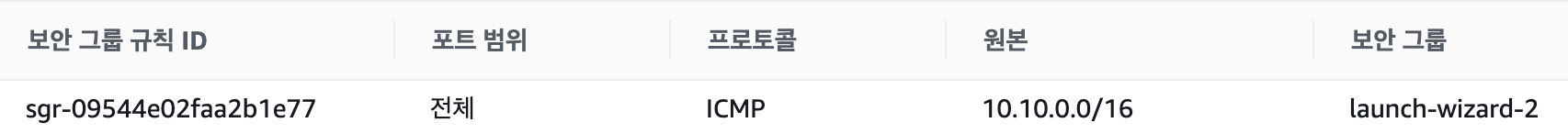

EC2 SG에 ping 테스트를 위해 서울리전 VPC 대역(10.10.0.0/16)으로 inbound 설정

(2) 서울 리전에 기본 EC2 생성(위에서 생성한 VPC 및 서브넷 선택하면 '10.10.x.x' privateIp로 생성됨)

EC2 SG에 ping 테스트를 위해 오하이오리전 VPC 대역(10.30.0.0/16)으로 inbound 설정

(3) 오하이오 EC2 -> 서울 EC2 ping 테스트 확인

(4) 서울 EC2 -> 오하이오 EC2 ping 테스트 확인

'개발 > AWS' 카테고리의 다른 글

| AWS 네트워크 기본 구성 3 - ELB구성, EC2 서비스 접속 (1) | 2022.02.03 |

|---|---|

| AWS RDS Bastion을 통한 Workbench 접속 (0) | 2022.02.02 |

| Putty pem, ppk 사용 EC2 ssh 접속 (0) | 2022.01.29 |

| AWS 네트워크 기본 구성 2 - BastionHost, EC2, 터널링 (0) | 2022.01.28 |

| AWS Route53, Lambda 이해 (0) | 2022.01.23 |

댓글